- مؤلف Lauren Nevill nevill@internetdaybook.com.

- Public 2023-12-16 18:49.

- آخر تعديل 2025-01-23 15:16.

يهتم الكثير من مستخدمي واتساب بقضايا الخصوصية ، والكثير منهم غير مهتمين بحماية المراسلات ، ولكن بكيفية قراءة مراسلات شخص آخر في واتسآب عن بُعد. ما هي طرق قراءة المراسلات وما الغرض منها؟

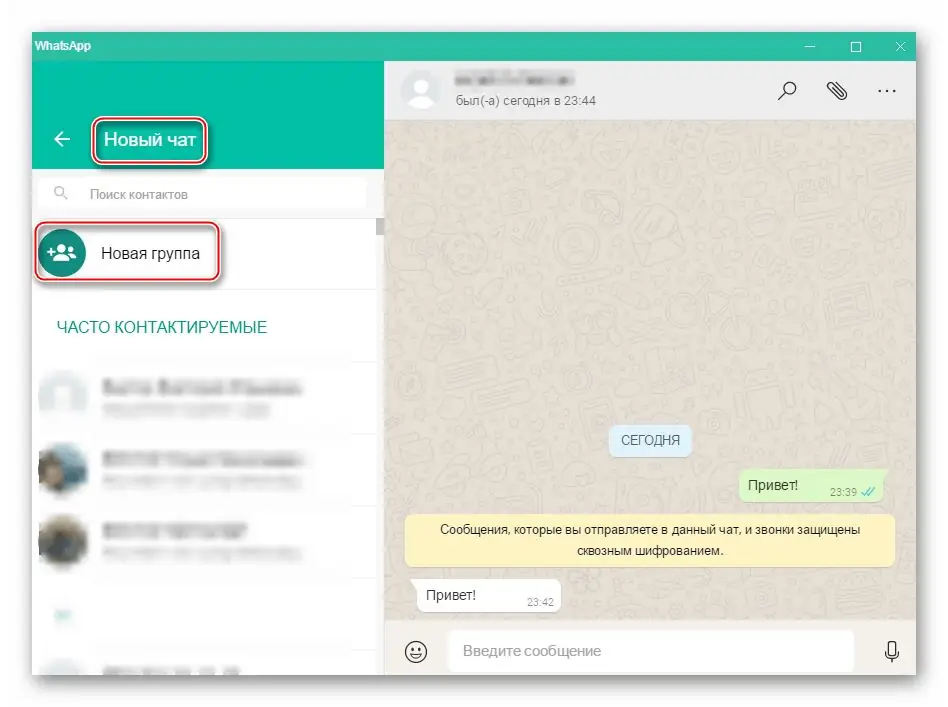

استخدام المتصفح

الطريقة الأكثر فاعلية والأسهل في نفس الوقت هي استخدام متصفح جهاز الكمبيوتر الخاص بك. لتتبع تطبيق WhatsApp الخاص بشخص آخر باستخدام متصفح ، فإنك تحتاج إلى القليل جدًا:

- هاتف الشخص

- جهاز كمبيوتر مزود بـ Google Chrome ؛

- بضع ثوان من وقت الفراغ.

وعليك القيام بما يلي:

- اذهب إلى المتصفح.

- انتقل إلى موقع موارد الإنترنت web.whatsapp.com.

- اصطحب هاتف المشترك ، واذهب إلى تطبيق WhatsApp ، ثم انتقل إلى الدردشات ، ثم إلى القائمة ثم إلى WhatsApp Web.

- مرر الأداة على الرمز الشريطي وانتقل إلى الدردشة.

لكن هذه الطريقة لها العيوب التالية:

- يجب أن يكون الشخص الذي يجب قراءة مراسلاته عبر الإنترنت ؛

- يمكن لأي شخص معرفة ما إذا كانت "الضحية" متصلة بالإنترنت. يمكن رؤية هذا من قبل الشخص نفسه ، حتى يتمكن من تخمين أن ملفه الشخصي يتم عرضه ؛

- لا تعمل الطريقة إذا كان الشخص جالسًا في برنامج المراسلة عبر iPhone.

يمكنك أيضًا استخدام البريد.

استخدام البريد

هذه الطريقة مناسبة لأي أنظمة تشغيل للأجهزة المحمولة. عليك القيام بما يلي:

- افتح البرنامج وانتقل إلى الدردشات.

- حدد الدردشة التي تهتم بها.

- حدد نقطة الإرسال عن طريق البريد الإلكتروني.

- سيظهر البريد مع ملف المراسلات.

- إرسال رسالة مع المراسلات على عنوانك البريدي.

هذه الطريقة لها عدة عيوب:

- لا يمكنك قراءة الرسائل التي تظهر بعد استخدام هذه الطريقة ؛

- سيستغرق إرسال الرسائل وتغطية مساراتك وقتًا طويلاً ؛

- تحتاج إلى اتصال دائم بالإنترنت.

هاتان الطريقتان لهما عيب واحد - لإكمالهما ، تحتاج إلى الاحتفاظ بهاتف الشخص الذي تريد قراءة مراسلاته.

محادثة بسيطة

إذا كان شخص ما جديدًا على برامج الكمبيوتر أو كان يخاف ببساطة من كلمات المرور المعقدة ، فيمكنك استخدام الخيار الأبسط والأسرع. إذا كان موضوع المراقبة شخصًا مقربًا أو عزيزًا ويستخدم وظيفة حفظ كلمات المرور تلقائيًا ، فيمكنك إما استخراج كلمة المرور منه باستخدام الأسئلة الإرشادية ، أو انتظار دخول الشخص إلى برنامج المراسلة.

على أي حال ، بعد تلقي معلومات تسجيل الدخول وكلمة المرور عن طريق طرح الأسئلة أو عن طريق حفظ البيانات أثناء غياب "الضحية" ، يمكن لأي شخص في أي وقت ومن خلال أي جهاز إدخال ملف تعريف شخص آخر وقراءة جميع المراسلات التي تم إجراؤها.

أهم شيء يجب تذكره مع هذا النوع من المراقبة هو أن العلاقة بين "الضحية" و "الجاسوس" يمكن أن تتدهور. لذلك ، من المهم أن تزن كل شيء قبل مثل هذه الإجراءات والاستعداد للعواقب.

برامج البريد العشوائي

إذا كانت الطريقة الموضحة أعلاه مناسبة بشكل أساسي لأولئك الذين ليس لديهم دراية جيدة بأجهزة الكمبيوتر ، فإن برنامج البريد العشوائي مناسب لأولئك الذين يعرفون أجهزة الكمبيوتر ويفهمون شيئًا ما في البرمجة على الأقل. بالنسبة لهم ، سيكون استخدام spambots طريقة رائعة.

جوهر هذا الإجراء بنفس الطريقة هو استخراج بيانات المعلومات الضرورية المطلوبة لإدخال ملف تعريف المستخدم. والفرق الوحيد هنا هو أن "الجاسوس" و "الضحية" لا يلتقيان شخصيًا ولا يضيعان الوقت في طرح الأسئلة. يمكنك إما كتابة البرنامج بنفسك أو محاولة العثور عليه على الإنترنت.

تتمثل المهمة الرئيسية لبرنامج البريد العشوائي في أنه بعد تثبيته على كمبيوتر الضحية ، فإنه سيقرأ معلومات تسجيل الدخول وكلمات المرور ، بالإضافة إلى بيانات المستخدم الأخرى. بعد ذلك ، سترسل البيانات إلى البريد الإلكتروني المحدد ، وسيتعين على "الجاسوس" فقط إدخال هذه البيانات وقراءة المراسلات.

كلوغر

هناك بعض المستخدمين الذين لا يحبون أيًا من الطرق المذكورة أعلاه ، ولكن الرغبة في معرفة تاريخ المراسلات لا تزال قائمة ، يمكنك استخدام برنامج تجسس آخر - keylogger. بالطبع هنا ، كما هو الحال في جميع الحالات الأخرى ، تكمن المشكلة في حقيقة أن "الجاسوس" يحتاج إلى تثبيت البرنامج المناسب على جهاز الكمبيوتر "الضحية".

هناك مشكلة أخرى مهمة في هذه الطريقة - برنامج مثل "Keylogger" لن يرسل فقط المراسلات إلى بريد "التجسس" ، ولكن أيضًا قائمة بجميع المواقع التي زارها "الضحية". سيرسل كل ما نقر عليه المستخدم وأين أدخله.

"الجاسوس" ، بعد أن قام بجمع جميع بيانات المعلومات الواردة ، سيكون قادرًا على تحديد إدخال البيانات دون أي مشاكل. ومع ذلك ، لن يكون البرنامج مفيدًا إذا كان الضحية يستخدم إنشاء كلمات المرور وحفظها تلقائيًا على جهاز الكمبيوتر الخاص به. وبالفعل في هذه الحالة لن يقوم الشخص بإدخال بيانات حسابه من خلال لوحة المفاتيح.

ولكن هناك أيضًا العديد من المزايا لهذه الطريقة. على سبيل المثال ، لا يتعرف برنامج مكافحة الفيروسات المستخدم على الكمبيوتر على راصد لوحة المفاتيح كفيروس. بالإضافة إلى ذلك ، فإن برنامج keylogger غير مرئي في قائمة البرامج المثبتة على الكمبيوتر ، مما يجعله غير مرئي تمامًا لمالك الجهاز. ولإزالة هذا التجسس ، في بعض الحالات يكون من الضروري فقط إعادة تثبيت نظام التشغيل.

وسطاء الإنترنت

هناك دائمًا شخص يريد الحصول على البيانات الضرورية ، مع عدم المخاطرة بأي شيء وعدم قضاء الكثير من وقته الشخصي في ذلك. في هذه الحالة ، يمكن أن يؤدي استخدام متخصصين وسيط مؤهلين يمكنهم تتبع المراسلات إلى حل المشكلة.

كل ما عليك فعله هو العثور على الشخص المناسب الذي يمكنه الحصول على البيانات التي تحتاجها. عادة ما يجدون وينتظرون الطلبات على المواقع المتخصصة.

عند اختيار هذه الطريقة ، في معظم الحالات ، لا يحتاج المراقب إلى فعل أي شيء ، ما عليك سوى إخبار المؤدي بعنوان بريده الإلكتروني وجميع البيانات المعروفة عن الضحية.

في بعض الحالات ، قد تكون هناك حاجة أيضًا إلى بعض المعلومات الأخرى من الشخص. بعد الاتفاق على الإجراءات بين "العميل" و "المقاول" ، سيتعين على "العميل" فقط الدفع مقابل الخدمات وانتظار اللحظة التي تظهر فيها المعلومات في البريد.

اعتمادًا على تفاصيل الطلب ومؤهلات "المنفذ" ، يمكنه إرسال "العميل" إما زوج من كلمة مرور تسجيل الدخول ، أو المراسلات الكاملة مع هذا الزوج.

الميزة الرئيسية لهذه الطريقة هي أنه لن يلزم الوقت أو التكاليف الذهنية من "العميل". لكن العيب الرئيسي هو أنك تحتاج إلى الدفع مقابل الخدمات وأحيانًا يكون مبلغًا كبيرًا جدًا. ولكن هناك عيب آخر ، وهو يكمن في حقيقة أن "المنفذ" يمكن أن يكون مخادعًا ، أو أنه ببساطة "يسرب" معلومات حول الأمر إلى "ضحية" محتملة.

بدلاً من الاستنتاج: ماذا تختار؟

إذا توصلنا إلى كيفية قراءة مراسلات شخص آخر في WhatsApp عن بُعد ، فيمكننا ملاحظة أن "الجاسوس" سيضطر دائمًا إلى التضحية بشيء ما على الأقل. على سبيل المثال ، إذا كان يستخدم برامج متخصصة ، فقد يؤدي ذلك إلى ضياع كامل للبيانات ، وإذا لجأ إلى وسطاء ، فقد يخسر المال.

الطريقة المثلى والأكثر أمانًا هي استخدام راصد لوحة المفاتيح. يمكنك أيضًا ببساطة خداع المعلومات الضرورية واستخدامها. هذه ليست طرقًا بعيدة تمامًا ، ولكن بالنسبة لأولئك الذين يرغبون في الحصول على القليل من الدم ، فهي مناسبة.

ومرة أخرى ، من الضروري تقييم إيجابيات وسلبيات تتبع مراسلات شخص آخر في WhatsApp messenger عدة مرات.